第三方身份驗證 (AD FS)

在CINNOX設定第三方身份驗證,使你和你的員工可以使用其他方法驗證身份,例如你公司網絡的登錄資料。此功能減少建立、儲存或記住多個密碼,從而減少因不妥善管理,而導致的數據安全問題。

重要事項在CINNOX可使用OAuth。這是一種使用者讓第三方訪問委託(Access delegation)的開放標準,通常用於網站或應用程式中的單一登入(SSO)功能。

如要使用Microsoft Active Directory (AD FS),你必須滿足以下要求:

- 所有用戶都必須有一個CINNOX員工帳號。

- 你的Active Directory實例中,所有用戶都必須具有電子郵件地址的屬性(Attribute)。

- 你有一台運行Windows Server 2012 R2的伺服器。

請通知IT管理員,設定SSO,並將之綁定到你登錄CINNOX的身份驗證。

請查看此博客,以獲取 Windows AD FS 2012 R2的安裝指南。

你需要使用管理員帳號來登錄你的CINNOX控制面板,從而啟用第三方身份驗證,並獲取資源和重新導向的URL (Redirect URL)。

設定SSO (AD FS和CINNOX)

啟用你的CINNOX第三方身份驗證

- 登錄到你的CINNOX控制面板。

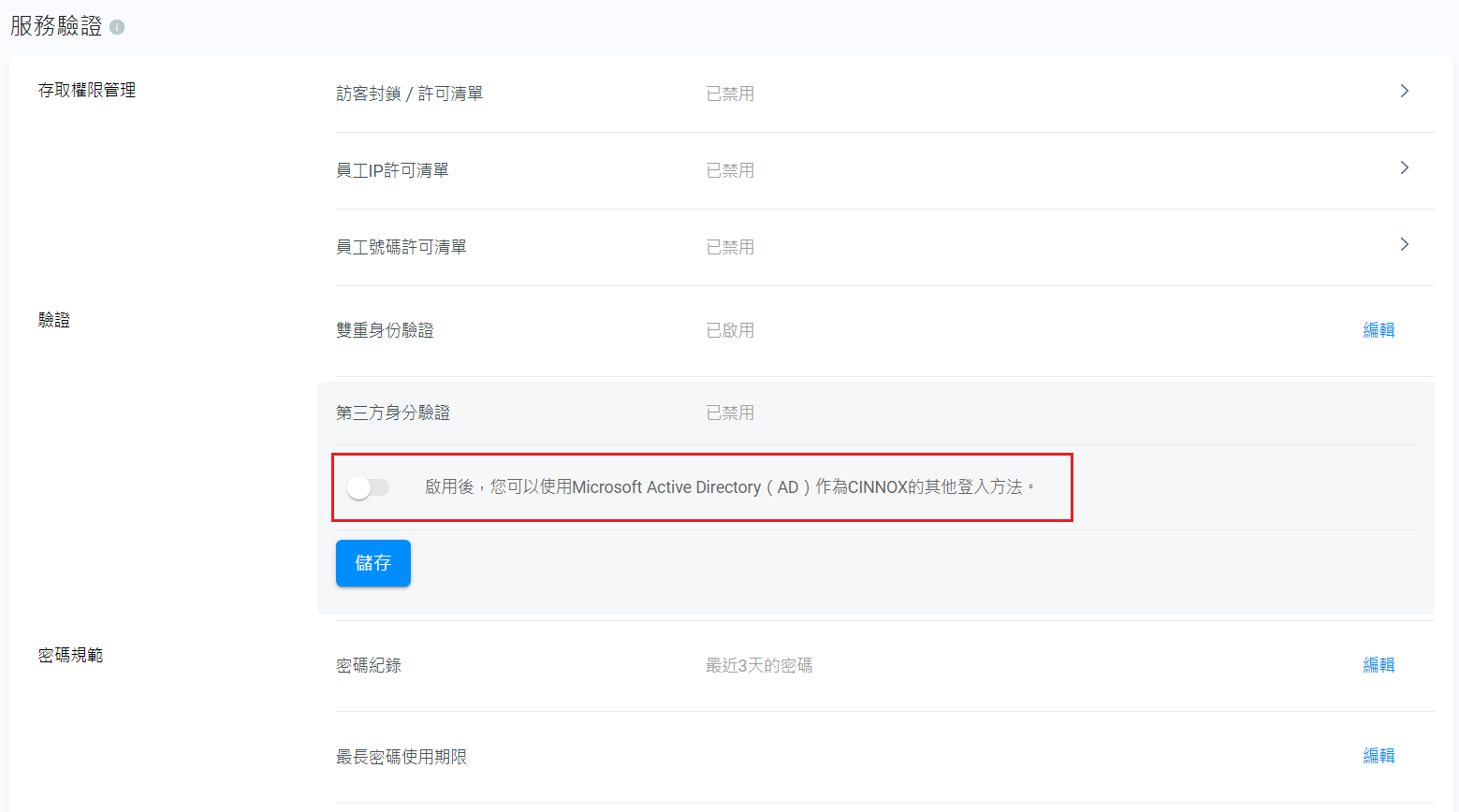

- 導航到管理>安全>服務驗證。

- 然後點擊第三方身分驗證旁邊的編輯。

- 將按鈕切換為開啟,以啟用Microsoft AD,替代CINNOX作登錄之用。

- 在第三方身分驗證部份,複製資源網址。

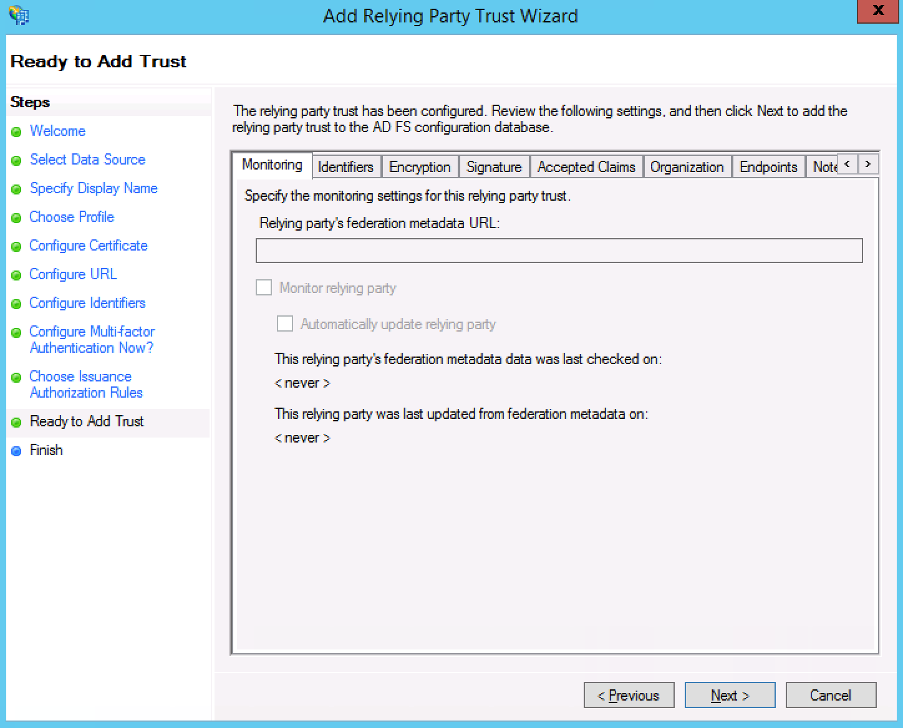

在 AD FS中新增Relying Party Trust (RPT)

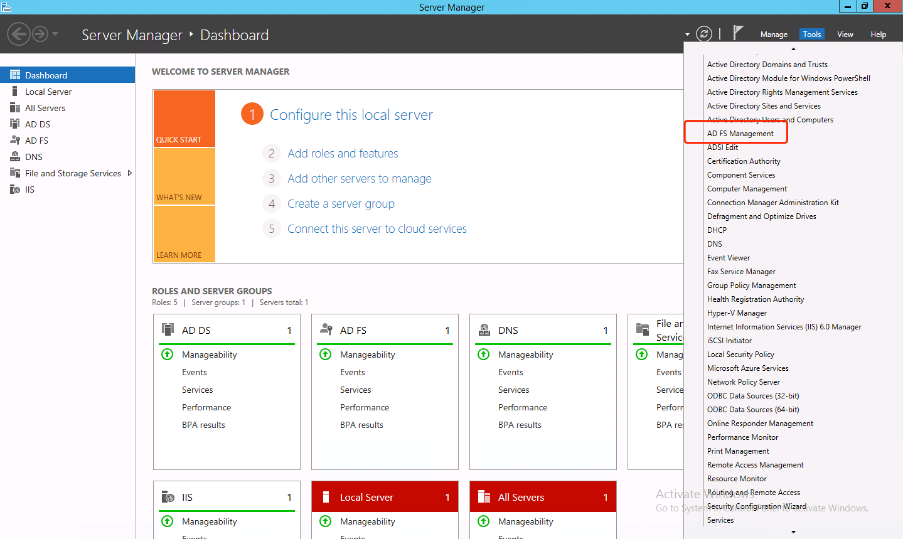

- 打開你的Active Directory Federation Services (AD FS) manager。

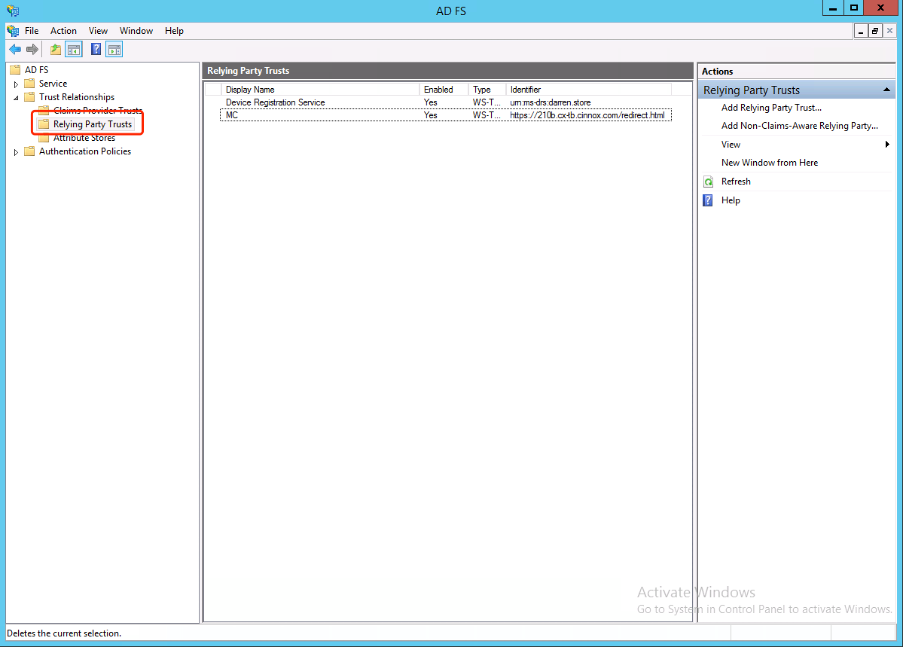

- 在AD FS manager中,打開Relying Party Trusts (RPT)文件夾。

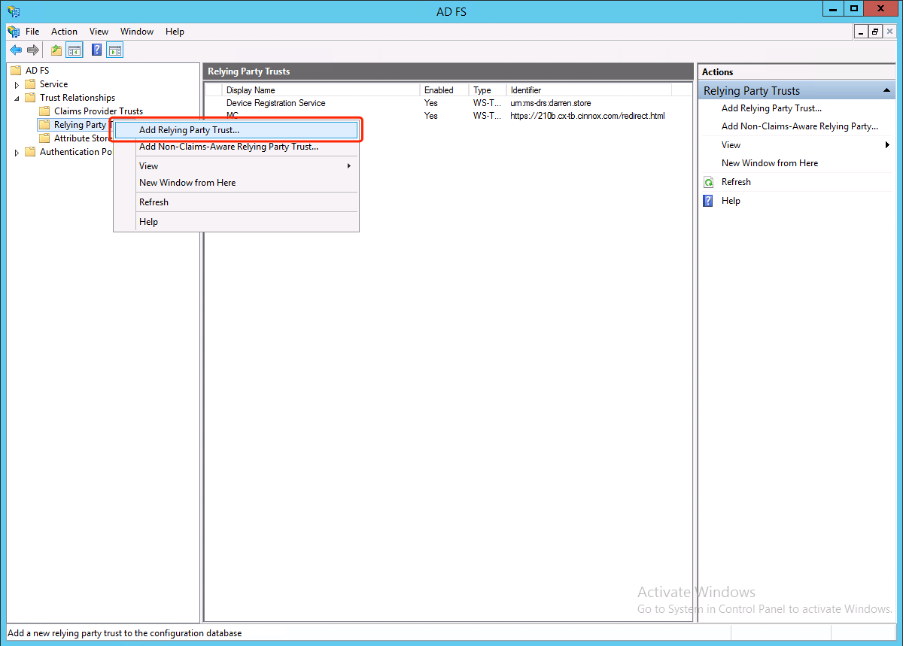

- 在右側Relying Party Trusts (RPT)文件夾中,點擊Add Relying Party Trust...。

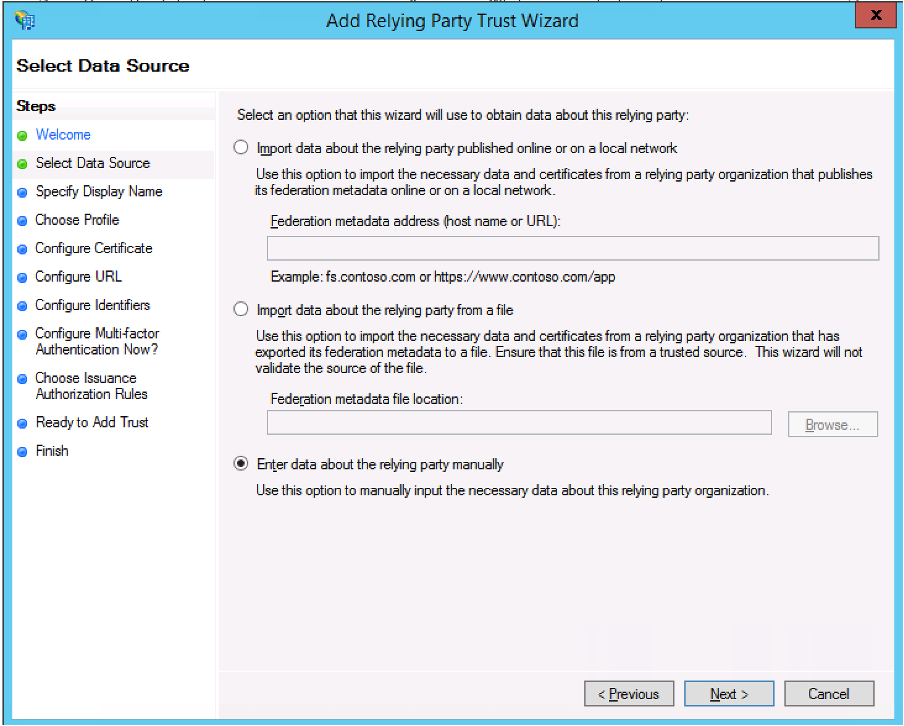

- 在Select Data Source螢幕上,選擇Enter data about the relying arty manually。

- 點擊Next。

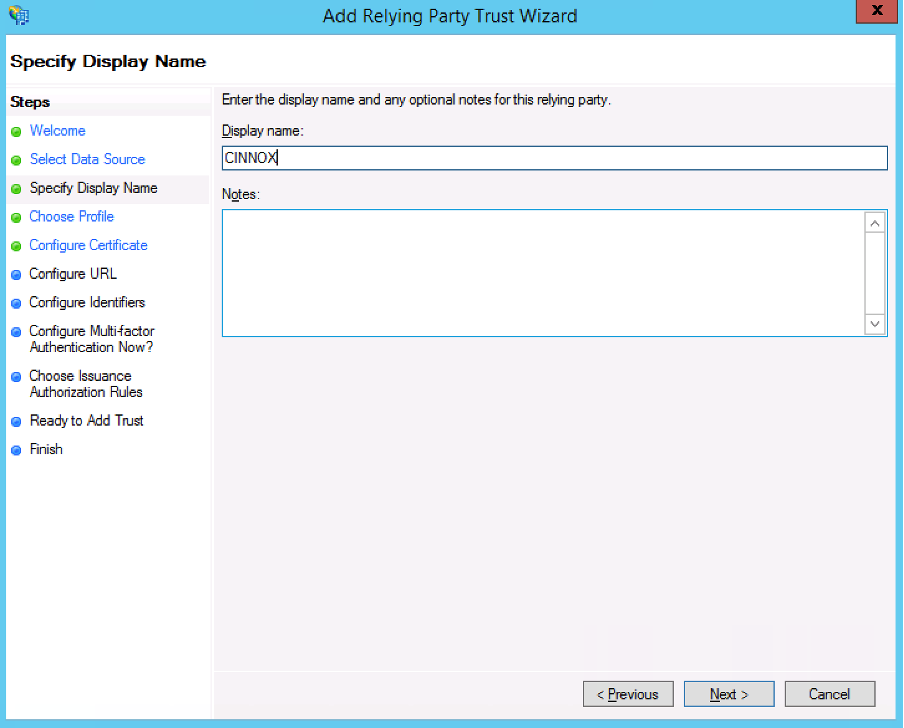

- 在Display name中,輸入可以容易識別的名稱。

- 點擊Next。

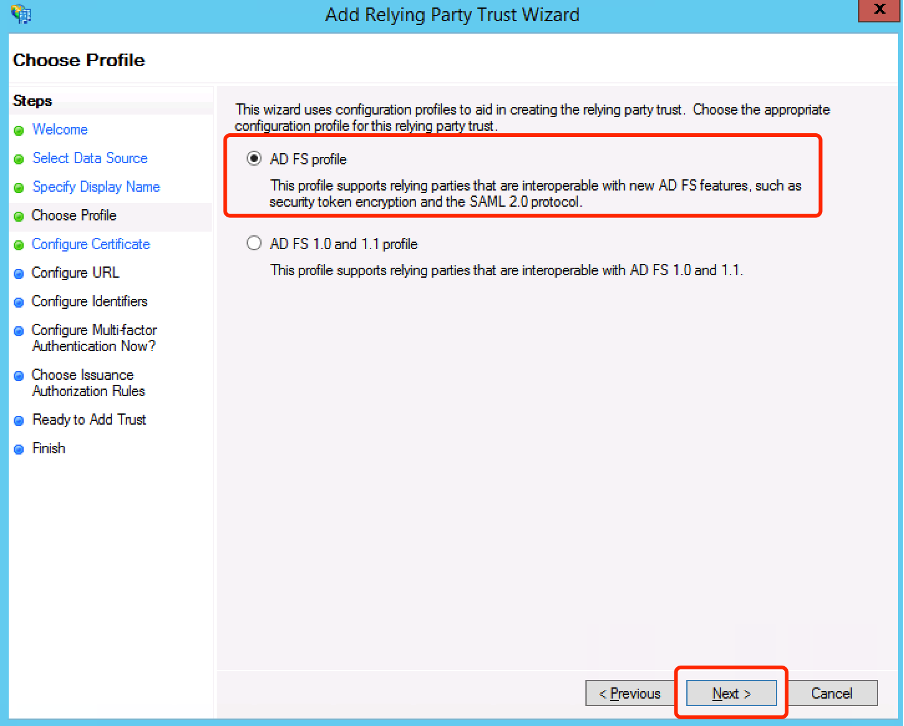

- 選擇AD FS profile。

- 點擊Next。

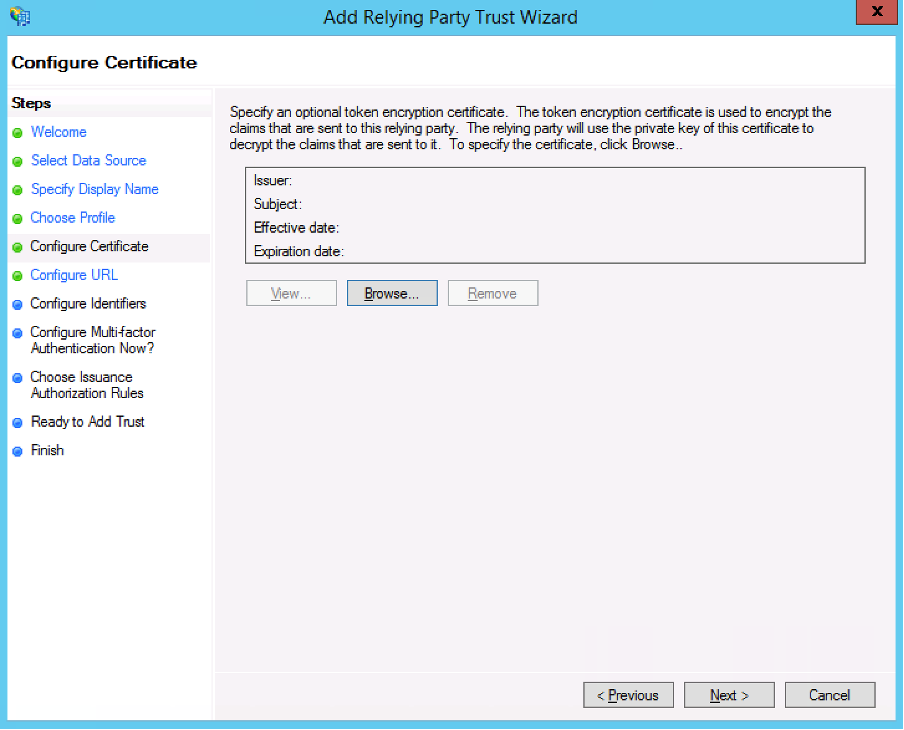

- 點擊Next。

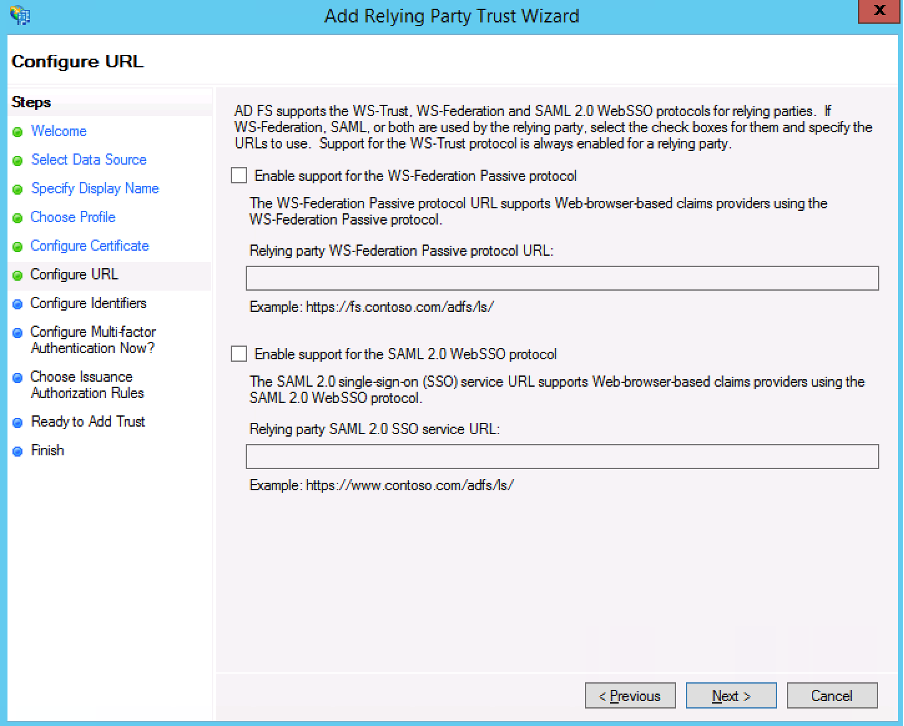

- 點擊Next。

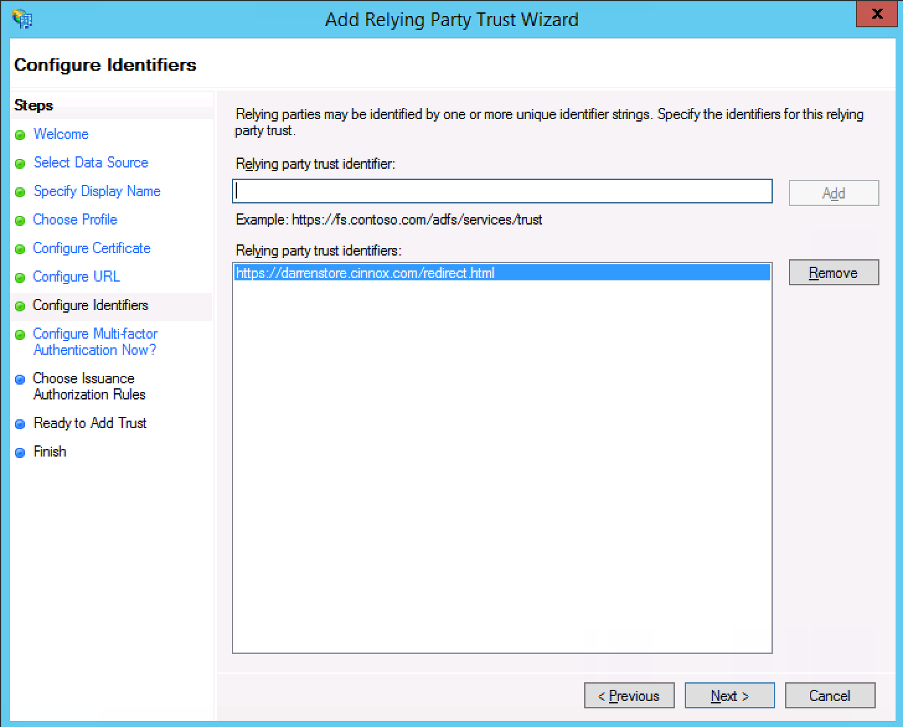

- 在Configure Identifiers頁上中的Relying party trust identifiers,貼上或輸入在CINNOX服務驗證頁中,第三方身分驗證部份的資源網址,然後點擊Add。

- 點擊Next。

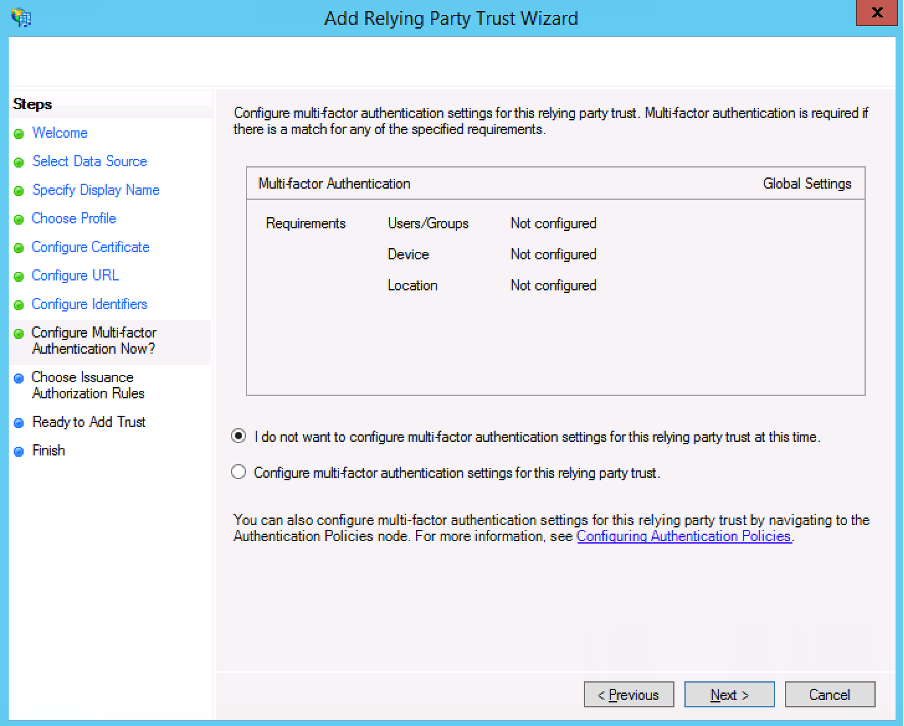

- 點擊Next。

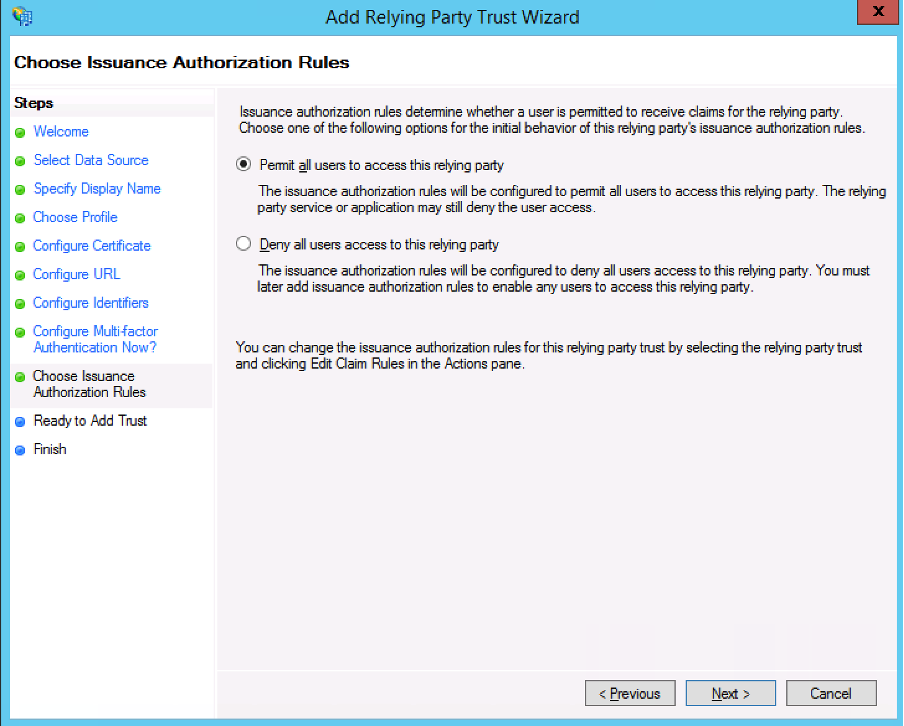

- 點擊Next。

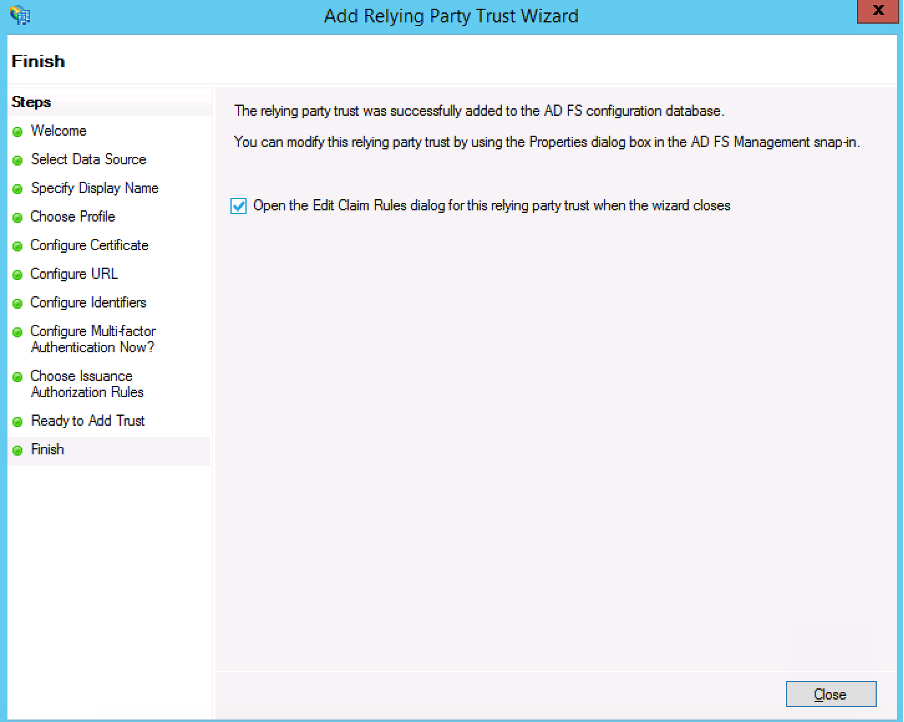

- 勾選Open the Edit Claim Rules dialog for this replying party trust when the wizard closes,然後點擊Close。

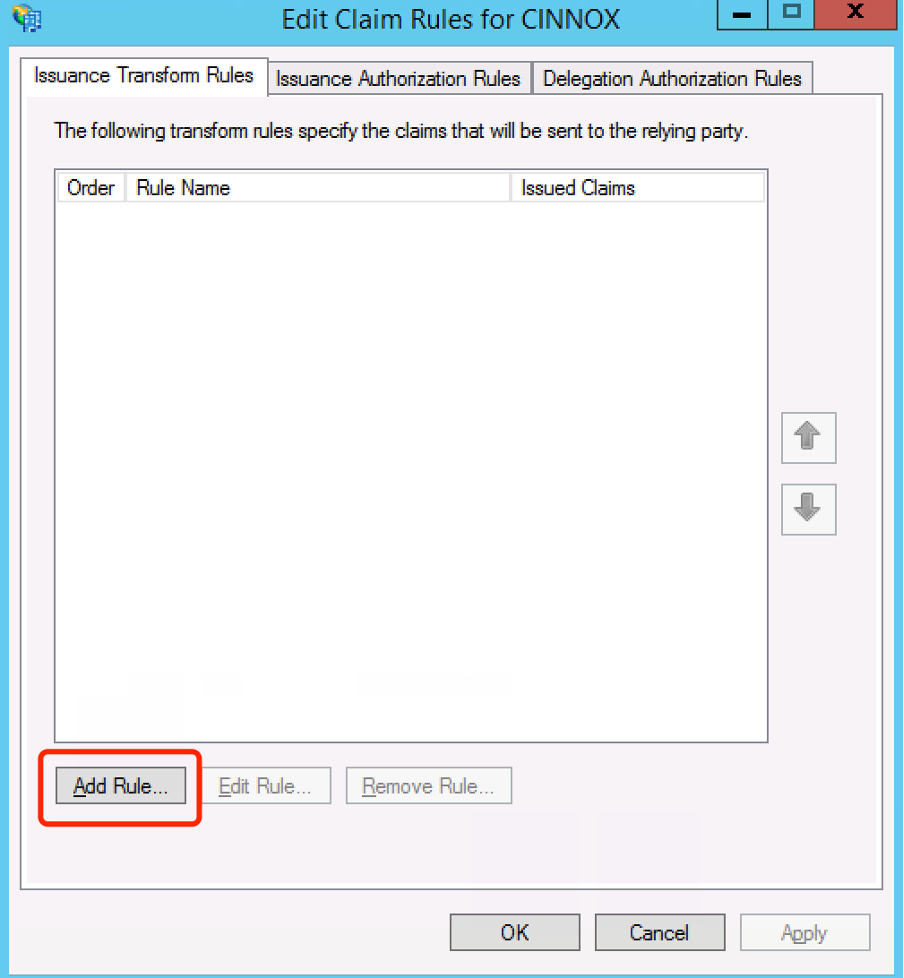

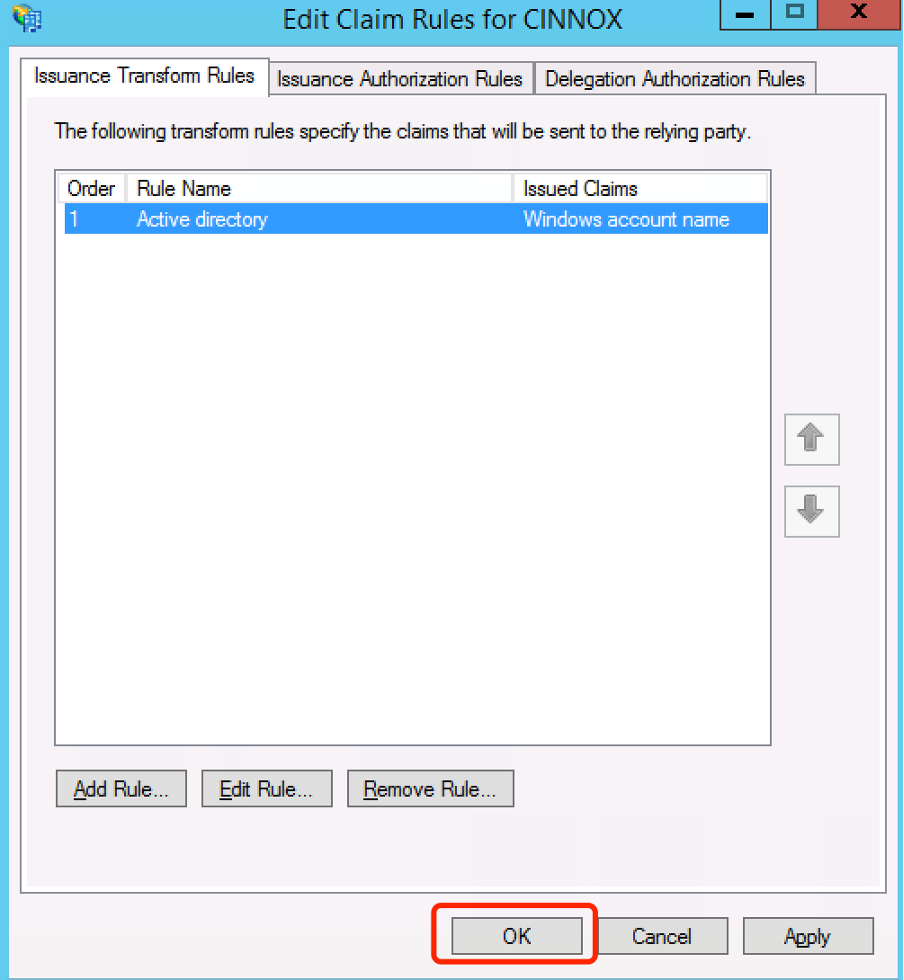

Edit Claim Rules for CINNOX

在Edit Claim Rules for CINNOX,請確保用戶電子郵件地址,與他們的CINNOX電子郵件地址匹配。 如果你的使用者的登入名稱(User Principal Name)採用電子郵件地址,你可以使用其他識別碼(Identifier),例如用戶主體名稱 (UPN)。

如要使用 AD FS 進行SSN,nameID必需為電子郵件地址,才能與CINNOX用戶匹配。

- 在Edit Claim Rules for CINNOX中,點擊Add Rule...。

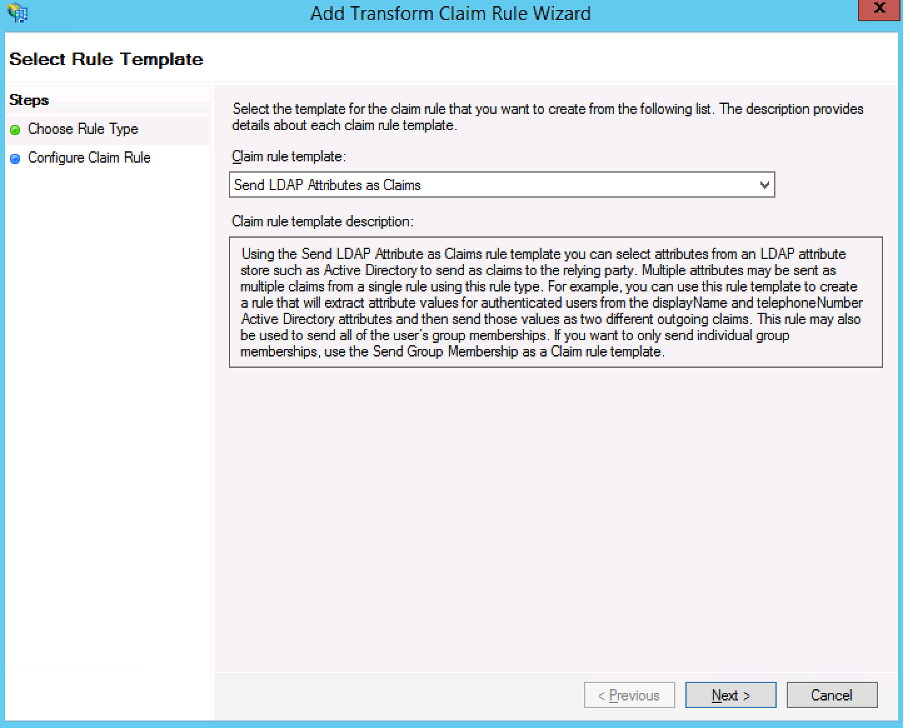

- 點擊Claim rule template下拉式清單,並選擇Send LDAP Attributes as Claims。

- 點擊Next。

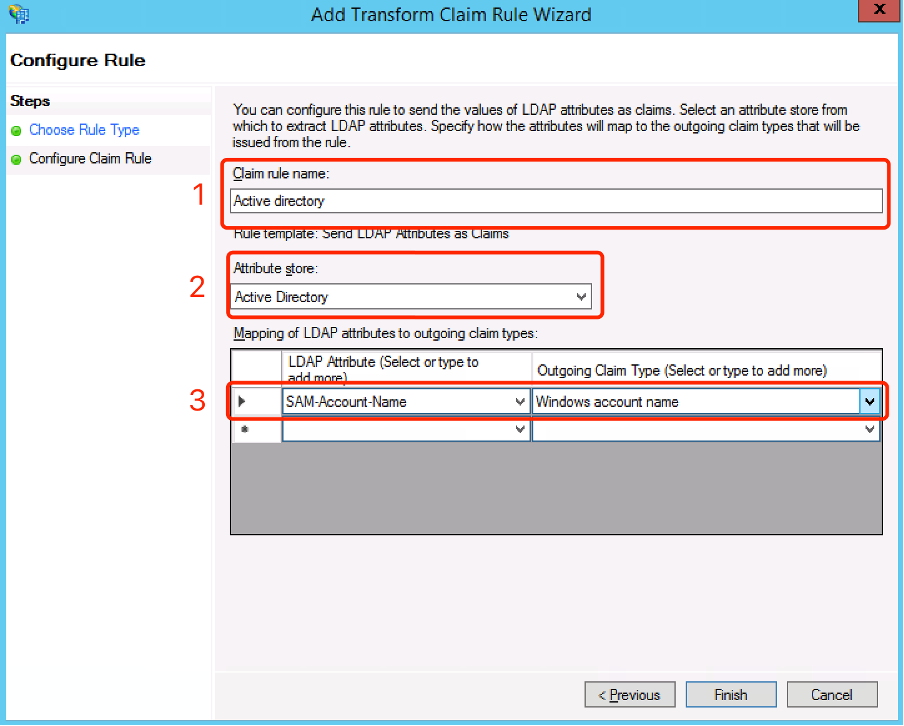

-

在Configure Rule螢幕

- 在Claim rule name中,輸入Claim rule name。

- 點擊Attribute store下拉式清單,選擇Active Directory。

-

在Mapping of LDAP attributes中,包括以下內容:

- 在LDAP Attribute中,點擊下拉式清單,選擇SAM-Account-Name。

- 在Outgoing Claim Type 中,點擊下拉式清單,選擇Windows account name。

-

點擊Finish。

- 點擊OK。

- 使用管理權限(Administrative permission),啟動 PowerShell。

-

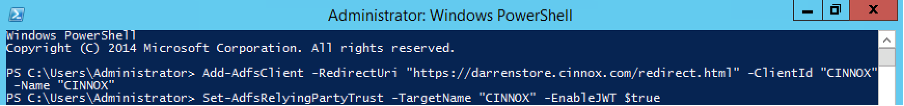

新增redirect URL endpoint、Redirect URI 和ClientID以及Name,而Name是一對的。 不能使用應用程式複製它們。

格式 :Add-AdfsClient -RedirectUri "CINNOX Redirect URL" -ClientId "Name" -Name "Name"**

例子:Add-AdfsClient -RedirectUri "https://darrenstore.cinnox.com/redirect.html" -ClientId "CINNOX" -Name "CINNOX" -

設定Reply Party 以打開JWT

格式:Set-AdfsRelyingPartyTrust -TargetName "Name" -EnableJWT $true

例子:Set-AdfsRelyingPartyTrust -TargetName "CINNOX" -EnableJWT $true

- 點擊OK

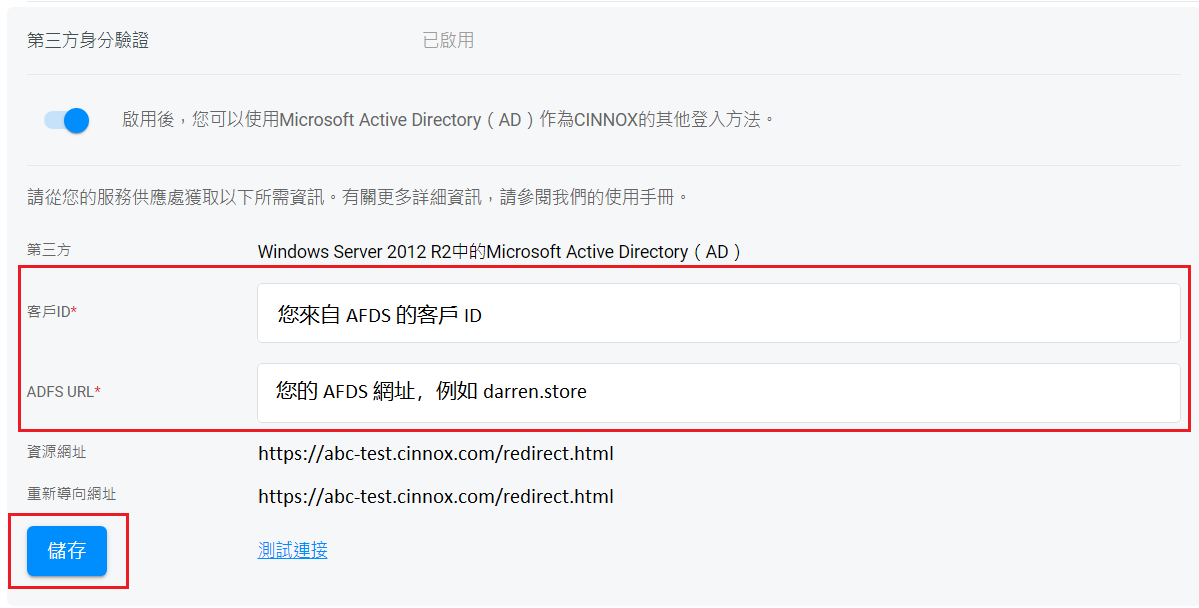

在CINNOX設定客戶ID和ADFS URL

返回你的CINNOX控制面板:

- 導航到管理>安全>服務驗證>第三方身份驗證

- 從你的AD FS manager,複製Client ID 和 ADFS URL,並將之分別貼到第三方身分驗證中,客戶ID和AD FS URL的位置上。

- 點擊儲存。

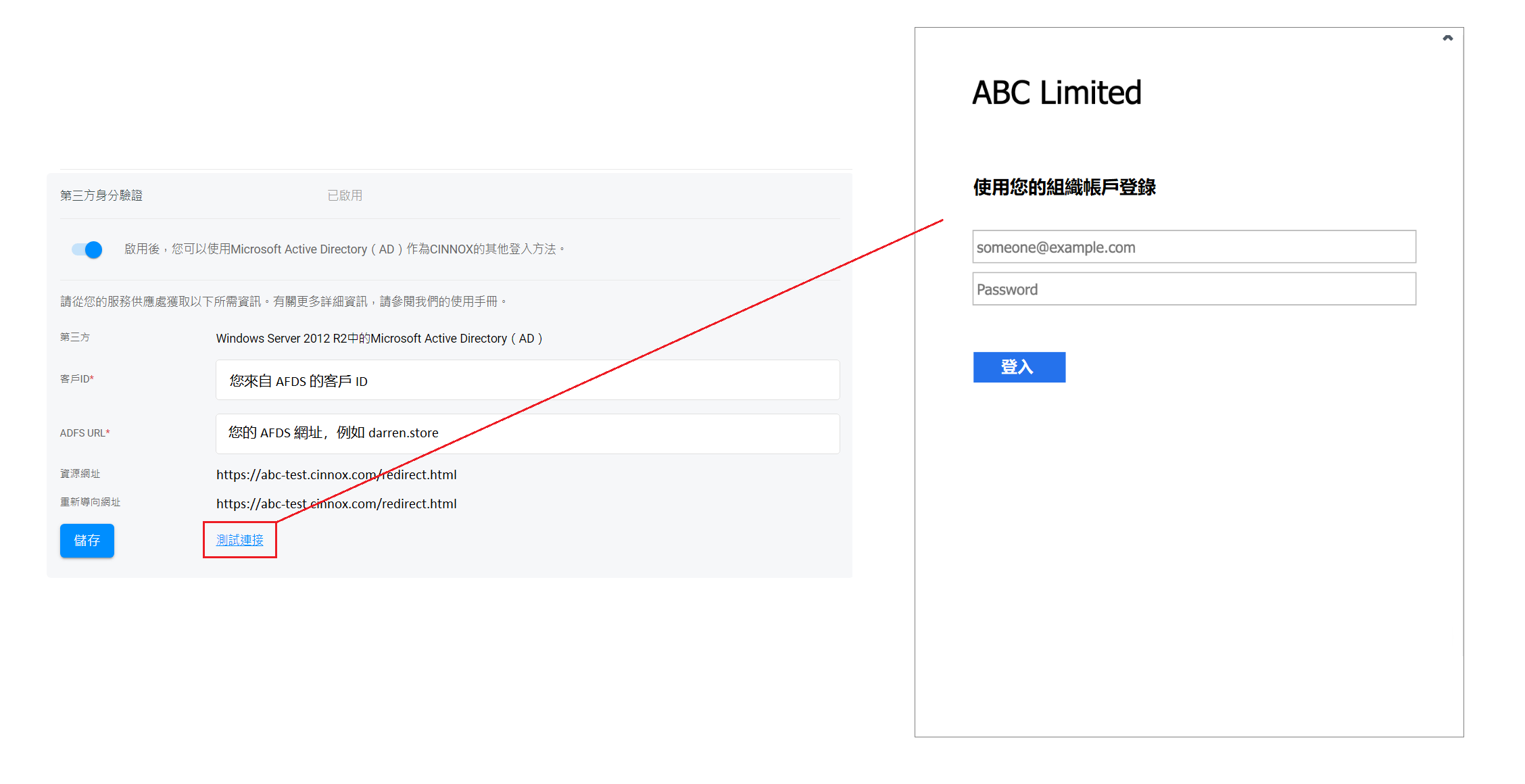

- 要檢查設定是否正確,請點擊測試連接。

- 連接正確的話,應該出現一個登錄頁面,需要輸入你的電子郵件地址和密碼。

啟用服務級別的第三方身份驗證後,員工會從電郵以及控制面板,通過CINNOXBot,收到系統訊息。

如果你設定SSO時收到錯誤消息(Error message),請檢查裝置上的事件檢視器(Event viewer)

日誌中的錯誤消息。 如果仍無法解決問題,請聯絡CINNOX尋求協助。

員工使用AD FS登錄CINNOX

- 當員工管理員啟用第三方身份驗證後,你可以使用你的Microsoft AD登錄資料登錄到CINNOX。

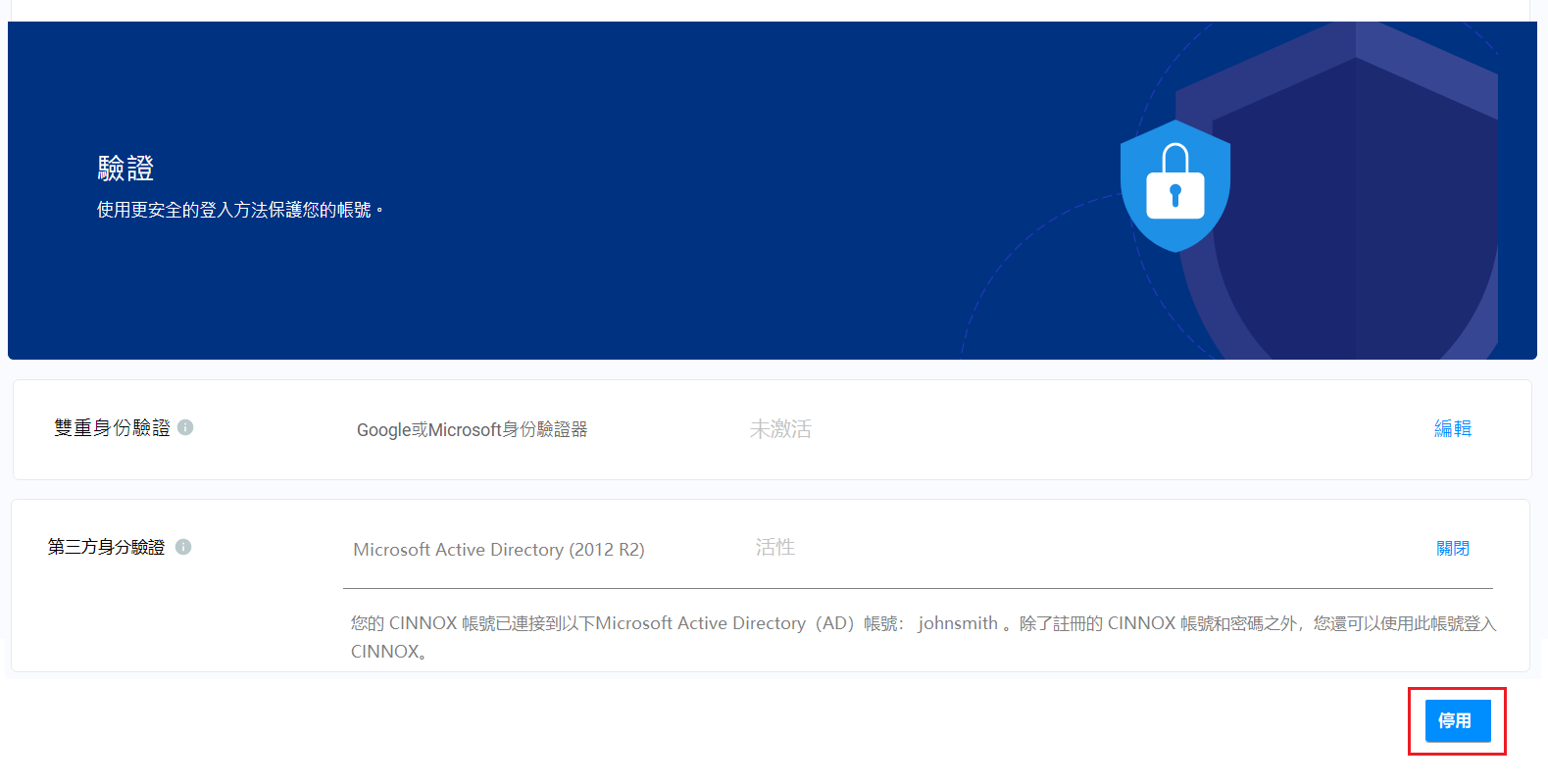

- 要查看和管理第三方身份驗證,請導航到我的帳號>驗證。

如果員工管理員停用了服務級別第三方身份驗證,你將看不到此選項。

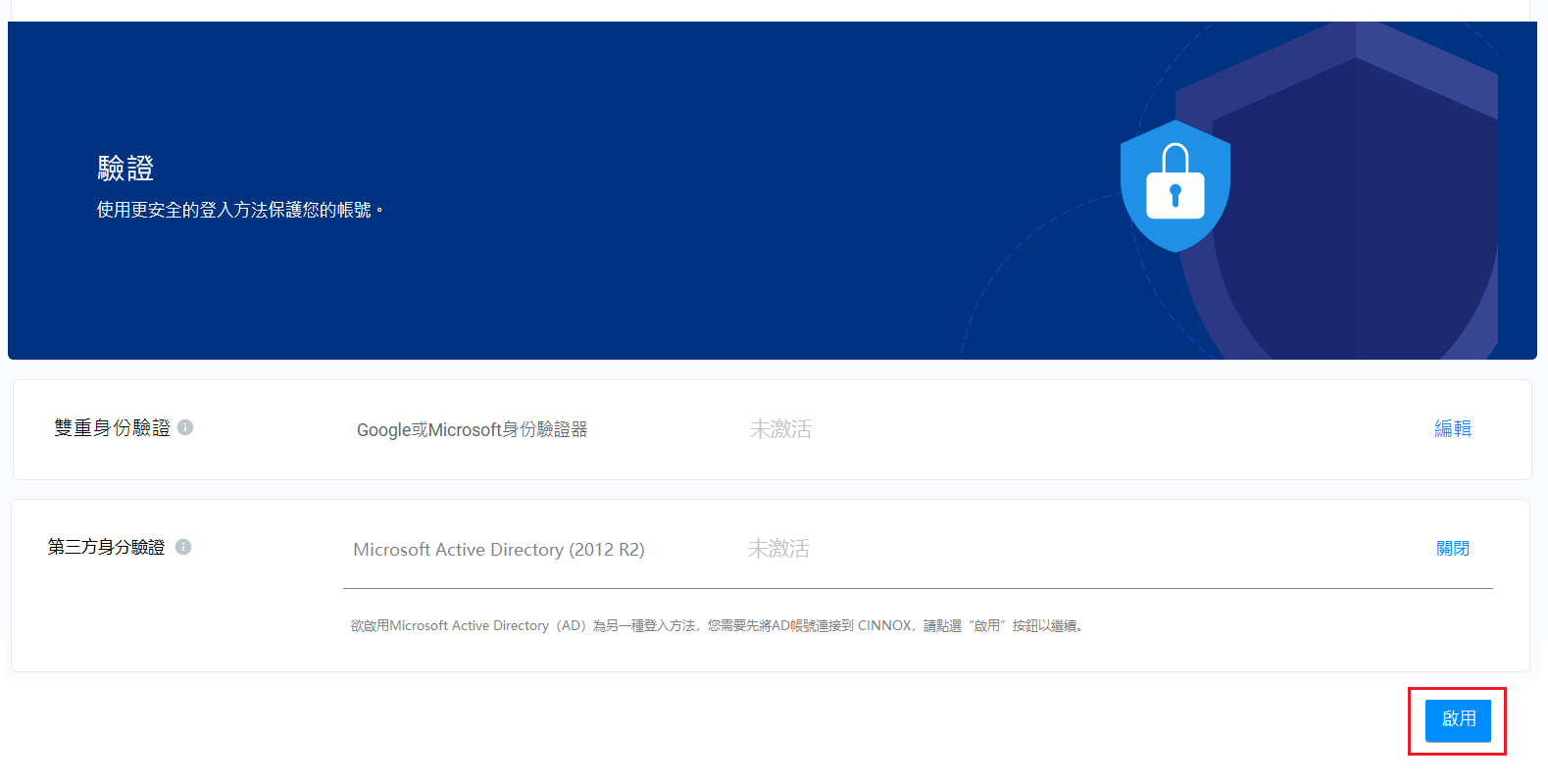

啟用第三方身份驗證 (SSO)

啟用第三方驗證:

- 登錄你的CINNOX控制面板

- 點擊第三方身份驗證最右側的編輯。

- 點擊啟用。

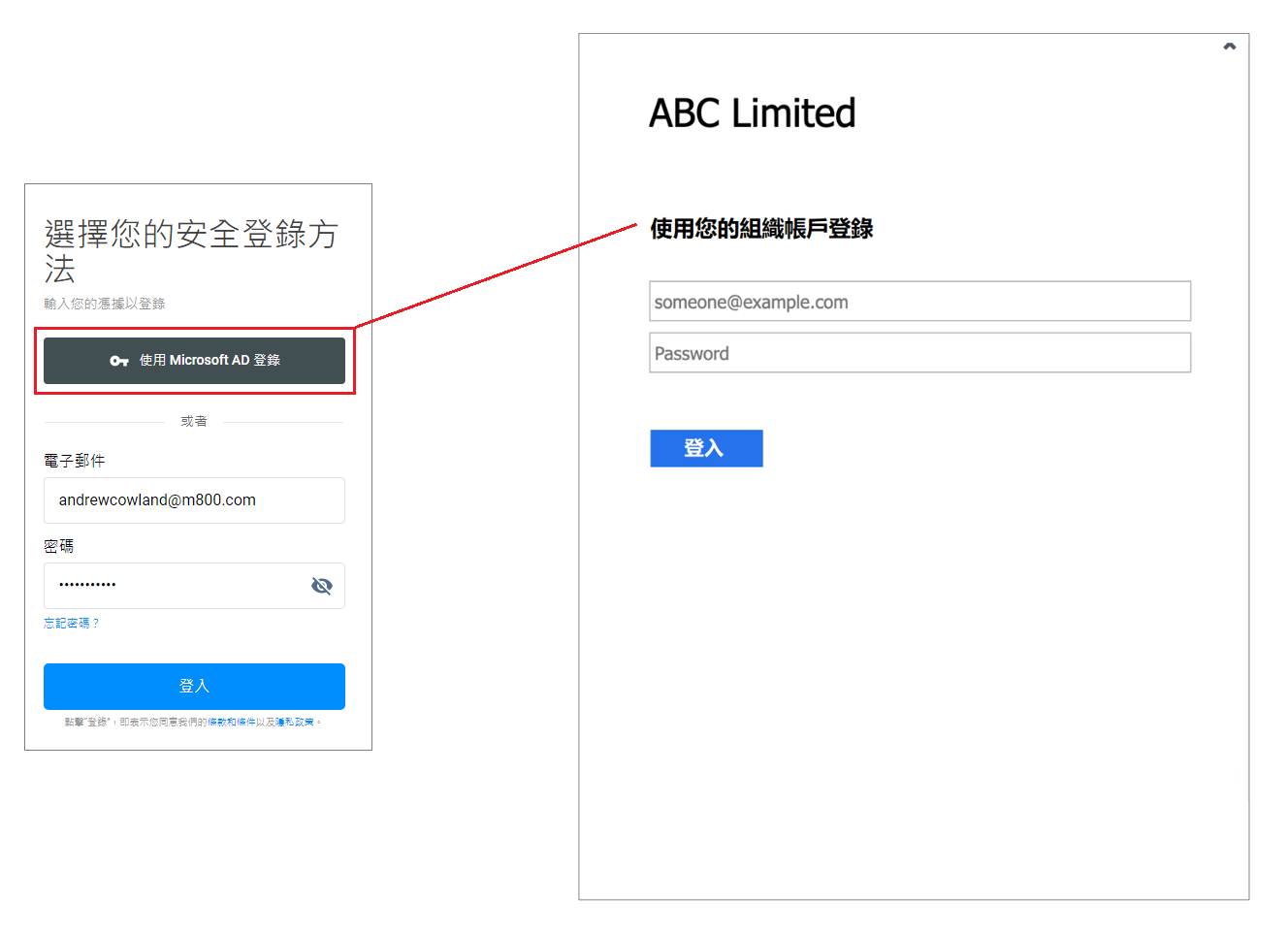

- 在彈出式視窗中,輸入你組織的帳號資料(電子郵件地址和密碼),然後點擊登錄。

成功啟用第三方驗證後,下次登錄CINNOX服務時,可以在登錄頁面使用使用Microsoft AD登錄這選項。

關於在CINNOX應用程式中設定和管理驗證的詳細步驟,請參考App - 第三方身份驗證指南。

停用第三方身份驗證 (SSO)

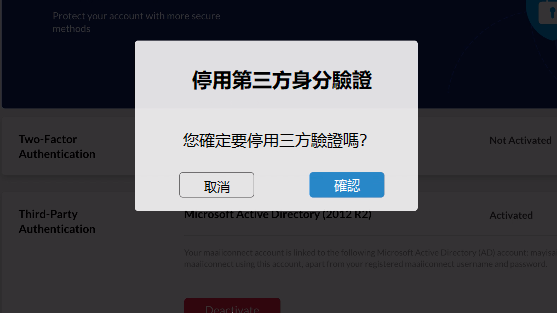

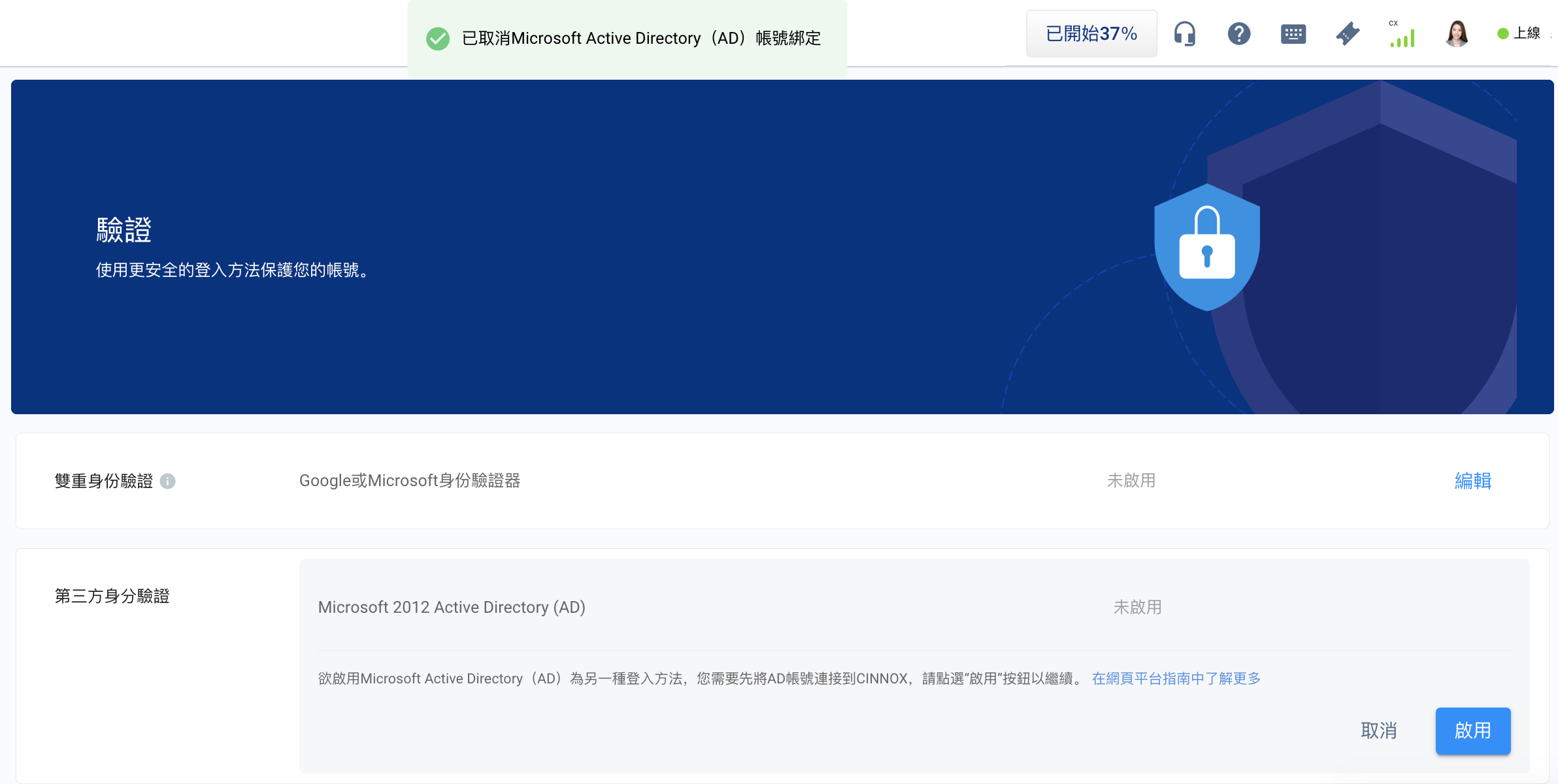

要停用第三方身份驗證:

- 點擊第三方身分驗證最右側的編輯。

- 點擊停用。 彈出式視窗出現一項消息,要求你確認操作。

- 點擊確認。

- 第三方身分驗證更改為未啟用。

Updated 6 months ago